datenschutzticker.de

Der KINAST News-Blog

Aktuelle und exklusive Einblicke in Datenschutz, Compliance und Informationssicherheit.

Unsere Newsletter

- mit wichtigen Änderungen, Aktualisierungen und Gerichtsurteilen zum nationalen und internationalen Datenschutzrecht.

- wöchentlich am Dienstag

- kostenlos

- mit den neuesten Entwicklungen, Trends und Erfahrungen aus der Beratung rund um künstliche Intelligenz..

- alle 2 Wochen am Donnerstag

- kostenlos

- mit strategischer Einordnung zu Legal, Data, Digital & Governance

- 1x am Ende des Monats

- kostenlos

Datenschutz-News

E-Mail-Versand nach Art. 32 DSGVO: Transportverschlüsselung kann ausreichen

Art. 32 DSGVO verpflichtet Verantwortliche und Auftragsverarbeiter, geeignete technische und organisatorische Maßnahmen zu treffen, um ein dem Risiko angemessenes Schutzniveau…

Noyb klagt wegen Untätigkeit im Fall PimEyes gegen die HmbBfDI

Die datenschutzrechtliche Bewertung biometrischer Suchmaschinen beschäftigt Aufsichtsbehörden bereits seit mehreren Jahren. Nun rückt ein Fall der Hamburger Beauftragte für Datenschutz…

Neuer CoC für Versicherungen

Die Verarbeitung personenbezogener Daten gehört zum Kerngeschäft der Versicherungswirtschaft. Besonders sensibel ist dabei der Umgang mit Gesundheitsdaten, die etwa im…

CNIL: Tracking-Pixel in E-Mails

E-Mails sind aus der digitalen Kommunikation nicht mehr wegzudenken – sowohl im privaten als auch im geschäftlichen Umfeld. Vielen Empfängern…

BSI warnt: IT-Ausfälle gefährden das Gesundheitswesen

Die Digitalisierung im Gesundheitswesen schreitet weiter voran. Elektronische Rezepte, digitale Anwendungen, vernetzte Medizinprodukte und die Telematikinfrastruktur verändern die Versorgung zunehmend.…

KI-News

Frankreich plant Beweiserleichterungen bei Urheberrechtsverletzung durch KI

Der rasante Aufstieg der generativen Künstlichen Intelligenz (KI) stellt den Schutz des Urheberrechts vor Herausforderungen. Denn KI-Modelle werden auf Grundlage…

BayLfD: LLM Chatbots datenschutzkonform einsetzen

Der Bayerische Landesbeauftragte für den Datenschutz (BayLfD) hat die dritte Ausgabe seiner Reihe „AI in a nutshell“ veröffentlicht, die sich…

KI-Übersetzungstools: Datenschutzrisiken bei Sprachdaten

KI-Übersetzungstools gewinnen in Unternehmen, Behörden und Einrichtungen zunehmend an Bedeutung. Sie ermöglichen es, Texte, Gespräche und Dokumente schnell, effizient und…

EU-Kommission veröffentlicht Entwürfe für Leitlinien zu Hochrisiko-KI-Systemen

Am 19. Mai 2026 hat die Europäische Kommission die erwarteten Entwürfe für Leitlinien zur Einstufung von Hochrisiko-KI-Systemen gemäß Artikel 6…

Die Entwicklung des Microsoft Security Response Centers mittels KI

Der Einsatz künstlicher Intelligenz verändert das Schwachstellenmanagement grundlegend. Der aktuelle Beitrag des Microsoft Security Response Centers (MSRC) verdeutlicht diese Entwicklung.…

Compliance-News

NIS2UmsuCG: Cybersicherheit als Chefsache und die neue Schulungspflicht der Geschäftsleitung

Mit der Verkündung des Gesetzes zur Umsetzung der NIS-2-Richtlinie und zur Regelung wesentlicher Grundzüge des Informationssicherheitsmanagements in der Bundesverwaltung am…

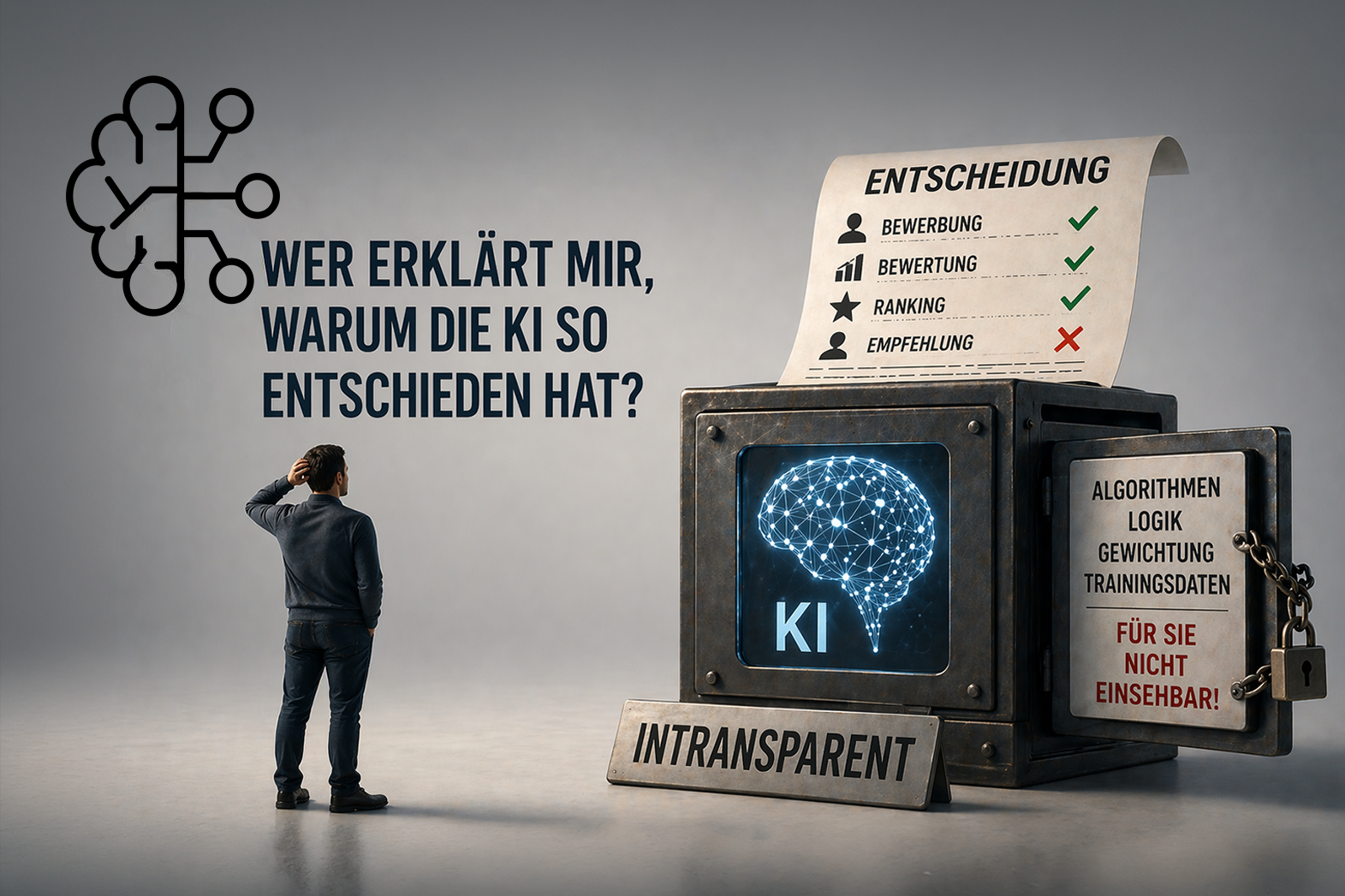

Jenseits der Erklärbarkeit: Menschzentrierte KI-Compliance aufbauen

Was passiert mit der Verantwortung, wenn Entscheidungen zunehmend von KI-Systemen vorbereitet, priorisiert oder sogar autonom getroffen werden? Und wer trägt…

Data Act Compliance: Geschäftsgeheimnisse strategisch schützen und Datenzugang managen

Der Data Act (DA) ist seit dem 11. Januar 2024 in Kraft und seit dem 12. September 2025 zur Anwendung…

Compliance 2026: Navigieren durch NIS2, DORA und KI-VO

Die europäische Regulierungslandschaft befindet sich in einem Wandel, der Unternehmen aller Branchen und Größen im Jahr 2026 vor weitreichende Compliance-Aufgaben…

KINAST Acadamy

Weiterbildung & eLearning

Wir machen Sie fit für die Praxis: Mit fundiertem Fachwissen, intensiver Betreuung und klaren Methoden qualifizieren wir Sie zum DSB und ISB – inklusive TÜV-Zertifikat.

KI-Compliance aus einer Hand

Künstliche Intelligenz rechtssicher nutzen & entwickeln

- KINAST KI-Beratung

- KINAST externer KI-Beauftragter

- KINAST KI-Kompetenz-Schulungen